Démonstration de la solution de protection des identités (IDP)

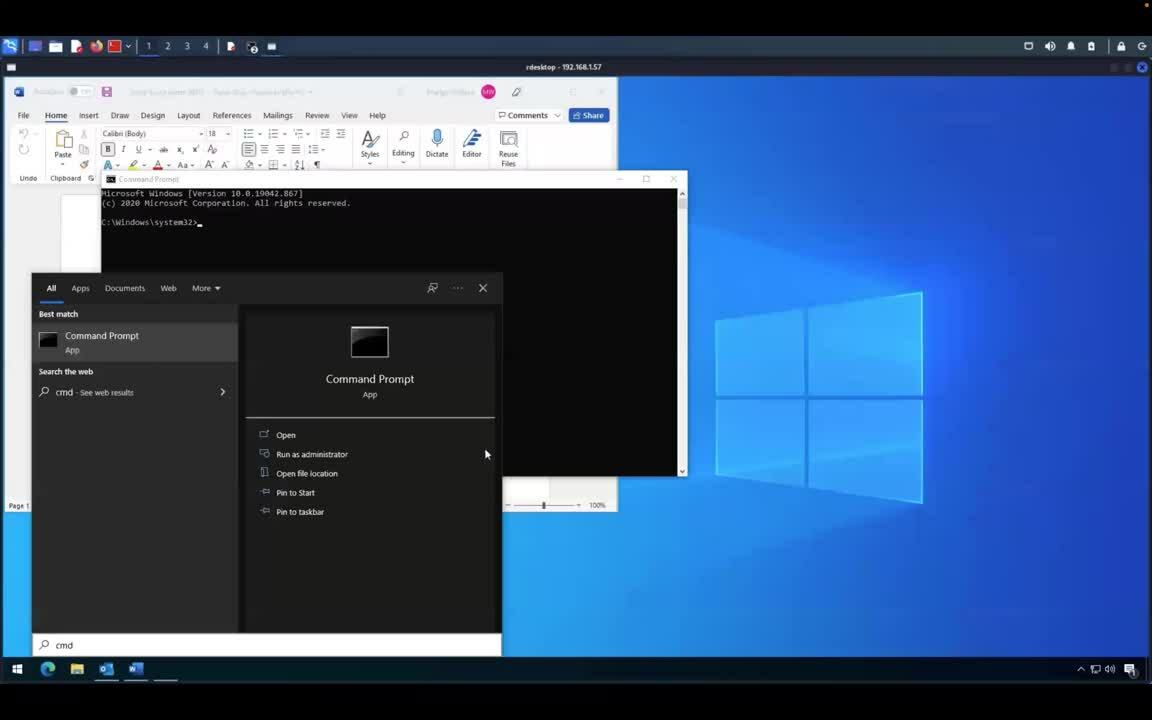

Dans cette vidéo, vous découvrirez un scénario d’attaque qui, à partir d’un fichier bureautique corrompu, va permettre à un attaquant d’obtenir des identifiants légitimes et faire un mouvement latéral vers un serveur de backup. Vous découvrirez ensuite comment les capacités de détection et protection des identités de CrowdStrike vont empêcher ce type d’attaque.

Naviguer Les Publications

CENTRE TECHNIQUE

Pour des informations sur l’installation, la configuration et plus, visitez le centre technique de CrowdStrike

VISITEZ LE CENTRE TECHNIQUE