Des centaines de milliards d’e-mails sont envoyés et reçus chaque jour et il devient de plus en plus difficile de distinguer les messages légitimes des tentatives de phishing.

Il existe toutefois des signes qui ne trompent pas. Un e-mail de phishing présente généralement au moins une des caractéristiques suivantes :

- Sollicitation d’informations sensibles

- Utilisation d’un domaine différent

- Présence de liens dont le nom de domaine ne correspond pas au domaine légitime

- Pièces jointes non sollicitées

- Message non personnalisé

- Présence de fautes d’orthographe et de grammaire

- Volonté d’induire un sentiment de panique chez le destinataire

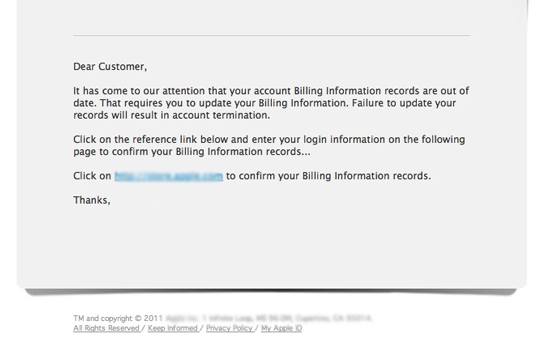

1. Sollicitation d’informations sensibles

Une entreprise légitime ne vous demandera jamais de communiquer des informations sensibles comme un mot de passe, un numéro de sécurité sociale ou un numéro de carte de crédit par e-mail. Si une telle demande vous parvient, méfiez-vous ! Il s’agit probablement d’une escroquerie, comme ici :

Source – https://cba.ca/Assets/CBA/Images/Article-detail-images/updateBillingEmail-en.png

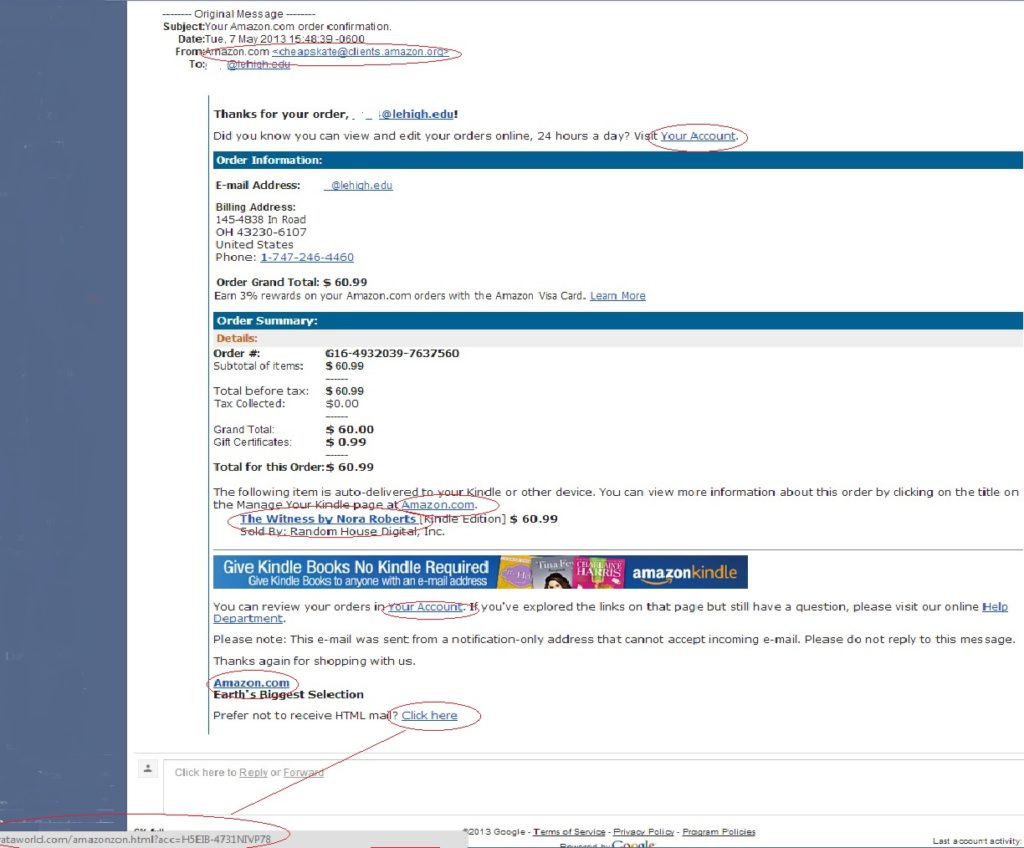

2. Utilisation d’un domaine différent

Les attaques de phishing tentent souvent d’usurper l’identité d’une entreprise légitime. Assurez-vous que l’e-mail provient d’un domaine vérifié. Pour cela, vérifiez le champ de l’expéditeur. Par exemple, un message envoyé par Amazon sera toujours envoyé à partir d’une adresse @amazon.com, jamais d’une adresse telle que @clients.amazon.org, comme dans l’exemple d’e-mail de phishing ci-dessous :

Source – https://lts.lehigh.edu/sites/lts.lehigh.edu/files/phishing20130508.jpg

3. Présence de liens dont le nom de domaine ne correspond pas au domaine légitime

Comme vous pouvez le constater dans l’exemple d’e-mail de phishing ci-dessus, les liens ne vous dirigent pas vers le domaine d’Amazon.

Survolez les liens avec votre souris pour vous assurer qu’ils vous dirigent bien vers le site prévu. Assurez-vous également que l’URL commence par « https:// » et ne cliquez jamais sur des liens qui ne commencent pas par « HTTPS ».

4. Pièces jointes non sollicitées

Une entreprise légitime ne joindra jamais de fichiers à ses e-mails et ne vous invitera jamais à télécharger des fichiers depuis un message. Elle vous dirigera plutôt vers son site web, à partir duquel vous pourrez télécharger les documents en toute sécurité.

Évitez d’ouvrir les pièces jointes à des e-mails, même s’ils proviennent d’une entreprise connue.

5. Message non personnalisé

Les entreprises dont les activités sont légitimes ou auprès desquelles vous avez déjà effectué des achats connaissent votre nom. Elles l’utiliseront pour personnaliser les échanges, plutôt que de vous envoyer des messages génériques de type « Cher membre », « Cher client » ou simplement « Bonjour ».

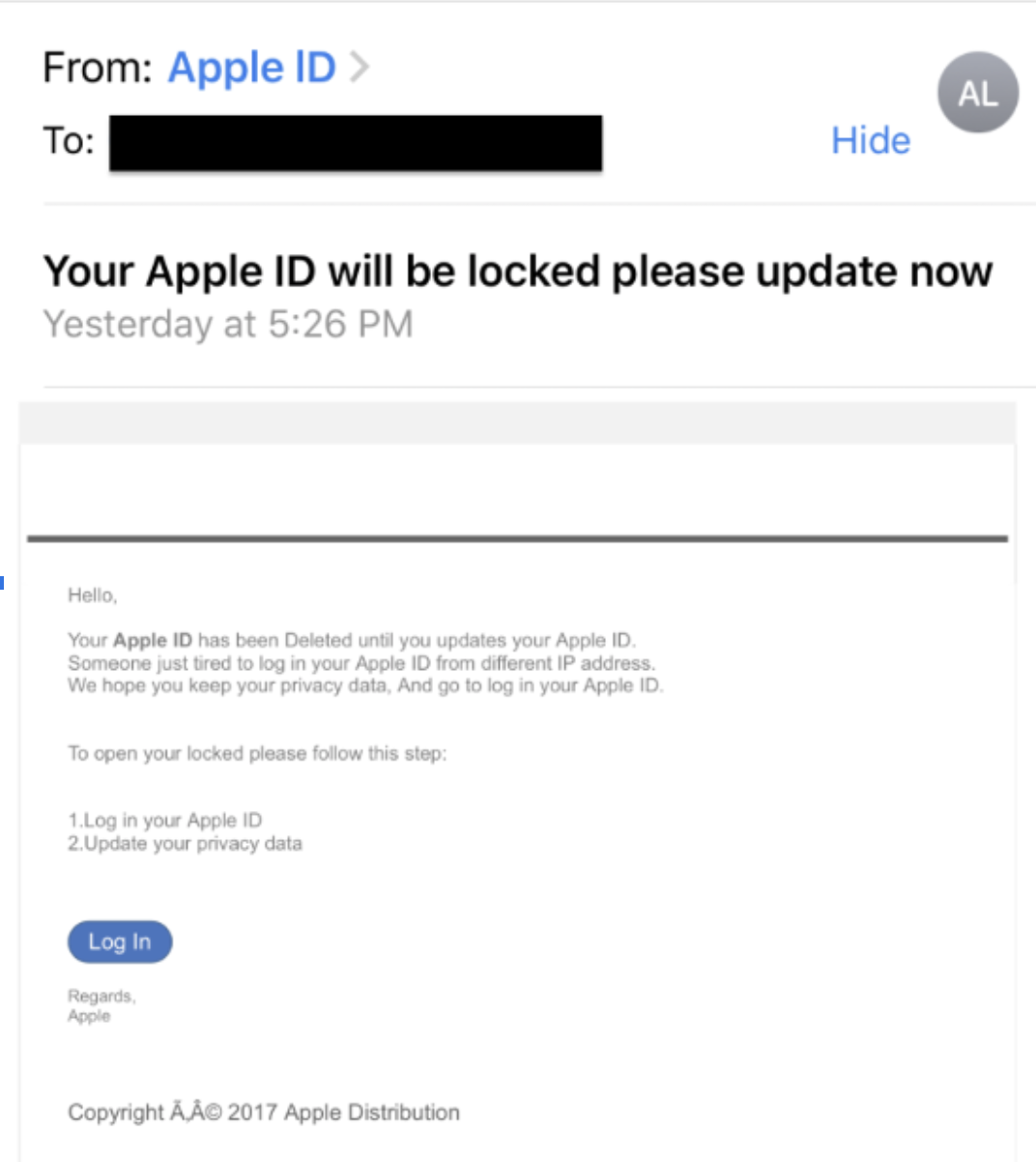

6. Présence de fautes d’orthographe et de grammaire

Les entreprises légitimes font appel à des rédacteurs chevronnés pour leurs communications. Elles n’enverront jamais d’e-mails truffés de fautes d’orthographe ou de grammaire, comme dans cet exemple d’e-mail de phishing Apple :

Les cyberpirates ne sont cependant pas forcément des personnes avec une mauvaise orthographe. Il est probable qu’ils commettent délibérément des fautes d’orthographe ou de grammaire pour leurrer les utilisateurs moins attentifs, qui constituent des cibles plus faciles.

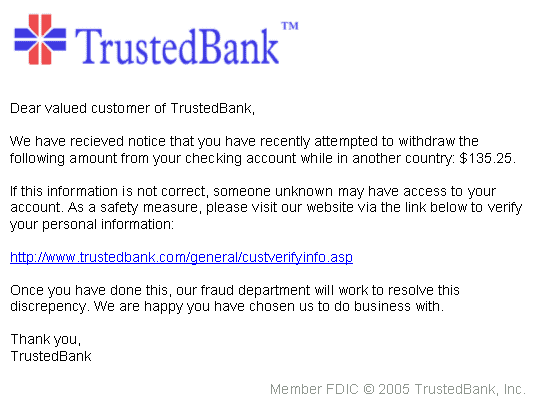

7. Volonté d’induire un sentiment de panique chez le destinataire

La plupart des attaques de phishing visent à induire un sentiment de panique chez le destinataire en le pressant à agir rapidement. Le but est de lui donner l’impression qu’il va passer à côté d’une offre ou d’une récompense qui expire bientôt ou de l’intimider avec la menace d’une sanction.

Voici quelques exemples de phrases et de tactiques couramment utilisées par les cybercriminels pour vous inciter à cliquer sur des liens ou à ouvrir des pièces jointes dans l’urgence :

- Nous avons constaté des activités ou des tentatives de connexion suspectes

- Il y a un problème avec votre compte ou vos informations de paiement

- Vous devez confirmer certaines données personnelles

- Vous devez effectuer un paiement

- Vous avez droit à un remboursement

- Bons pour des produits gratuits

- Confirmation de commande factice

L’exemple fictif ci-dessous illustre une demande type de mise à jour des données personnelles suite à une activité anormale sur un compte :

Source – https://en.wikipedia.org/wiki/Phishing#/media/File:PhishingTrustedBank.png

Si vous détectez l’un de ces signes courants dans un e-mail, ne cliquez en aucun cas sur un lien ou une pièce jointe y figurant. Transférez l’e-mail à l’Anti-Phishing Working Group (APWG) à l’adresse [email protected], puis supprimez-le immédiatement.